Falar em vulnerabilidades é falar em falhas que podem ser aproveitadas por pessoas mal intencionadas. As vulnerabilidades estão normalmente associadas ao software, mas há diferentes tipos de vulnerabilidades. No site CVEdetails.com é possível ter acesso a uma enorme base de dados pública de vulnerabilidades.

Uma vulnerabilidade é uma fraqueza ou falha num sistema, rede, software ou processo que pode ser explorada por um atacante para comprometer a segurança, causar danos, ou obter acesso não autorizado a recursos e informações sensíveis. As vulnerabilidades podem existir em diversos componentes de um sistema, como, por exemplo:

- No código-fonte de um software

- Nas configurações de segurança

- Na infraestrutura de rede

- Em processos operacionais

- etc

O CVE (Common Vulnerabilities and Exposures) é um sistema de nomenclatura para identificar vulnerabilidades de segurança conhecidas em software e hardware.

CVE Details: toda a informação sobre vulnerabilidades

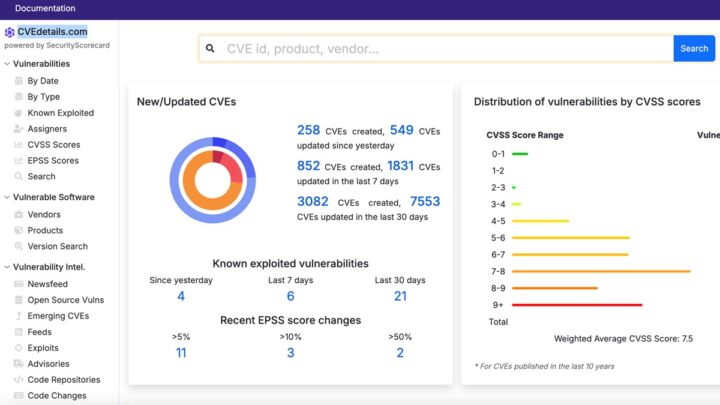

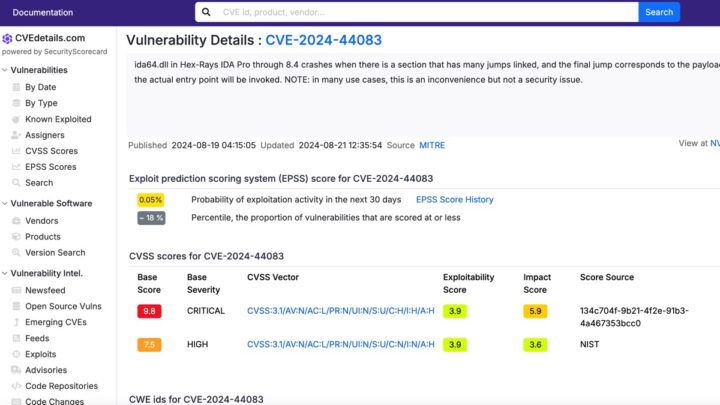

Acedendo ao site CVE Details (cvedetails.com) é possível ter acesso a um conjunto de informações detalhadas sobre vulnerabilidades. Cada vulnerabilidade é identificada por um número CVE único (por exemplo, CVE-2024-12345).

Para cada vulnerabilidade, este portal disponibiliza uma descrição, pontuações de gravidade (geralmente com base no sistema CVSS – Common Vulnerability Scoring System), informações sobre o software ou hardware afetado e links para recursos adicionais, como patches ou avisos de segurança.

É possível pesquisar vulnerabilidades específicas por produto, fornecedor, tipo de vulnerabilidade, ano de descoberta, entre outras variáveis.

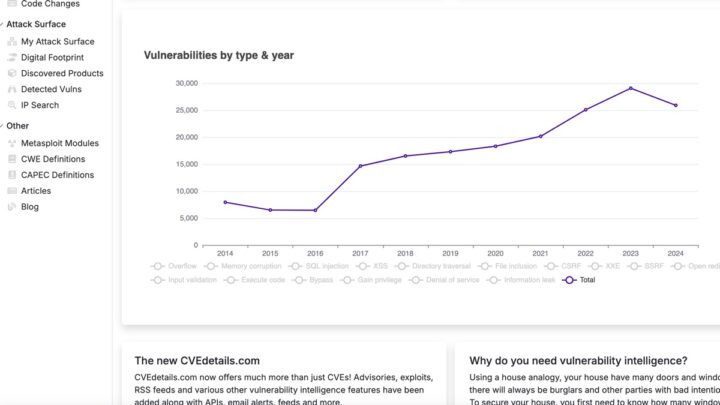

Neste portal é também possível aceder a relatórios e estatísticas sobre vulnerabilidades em diferentes produtos e segmentos, podendo ser uma informação útil para ajudar empresas e especialistas na área da segurança e a priorizarem as suas medidas de segurança.

Leia também…

5 ferramentas para identificação de vulnerabilidades em servidores

Deixe um comentário