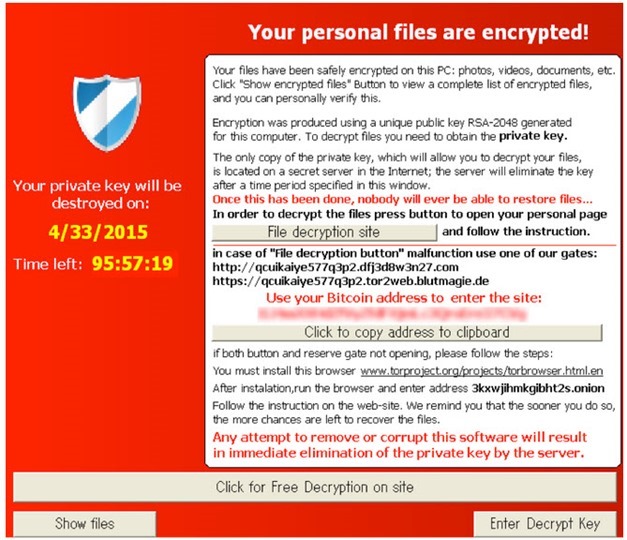

O Ransomware é uma ameaça informática que nos últimos tempos tem vindo a “assombrar” milhares de utilizadores em todo o mundo. O ataque é de tal forma eficaz que consegue cifrar os ficheiros dos utilizadores, recorrendo a algoritmos de criptografia muito eficientes. Neste momento as ferramentas para decifrar a informação são quase nulas, o que eleva o nível de desespero.

Depois de “trabalho” feito, os responsáveis pelos ataques pedem um resgate e até aqui o esquema continua pois estes disponibilizam até apoio técnico pago e, em algumas circunstâncias, até fazem descontos.

De acordo com um artigo publicado pela FireEye, há vários tipos de Ransomware a espalhar o terror à escala mundial. A maioria das vítimas têm cedido aos atacantes, efectuando os pagamentos solicitados, mas nem tal acção é fácil uma vez que muitos dos utilizadores nem sequer estão à vontade com a tecnologia.

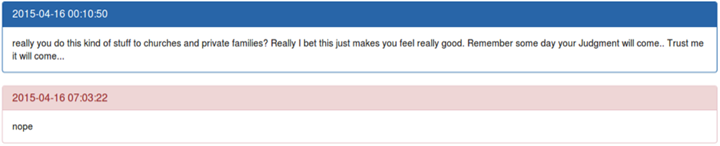

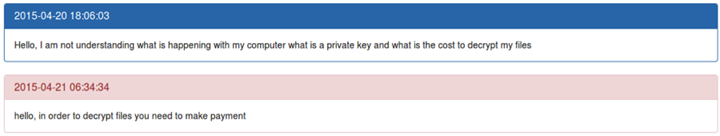

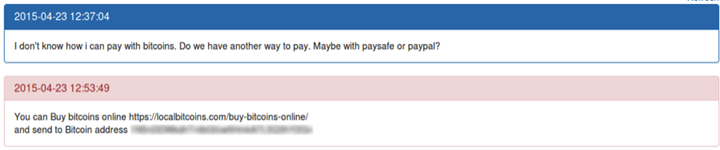

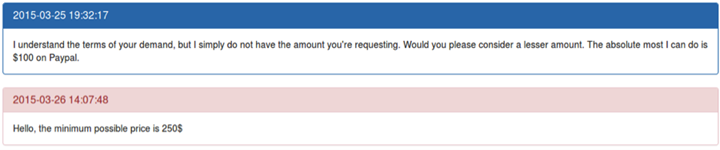

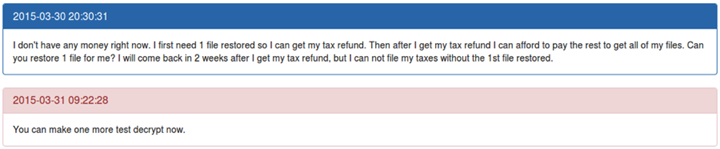

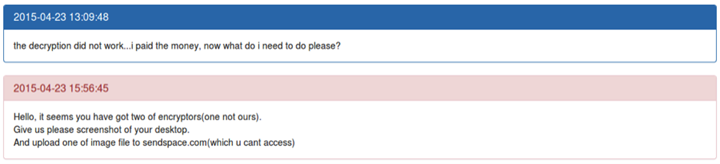

Os responsáveis pela FireEye recolheram algumas mensagens que mostram o desespero de alguns utilizadores e a arrogância/desprezo dos atacantes.

Utilizadores que nem percebem o que está a acontecer…

…e nem se sabe como trabalhar com Bitcoins para fazer os pagamentos

Algumas das vítimas pedem para reduzir o valor pedido… neste caso é uma empregada de limpezas que teu um salário baixo e que necessita de aceder à sua informação.

Uma vítima que precisa de apenas um ficheiro para submeter a declaração dos impostos.

Mas nem sempre o pagamento traz de volta a informação às vitimas…

Estes são alguns exemplos mais há muitos mais. Pais que ficaram sem fotos do seu bebé, uma organização sem fins lucrativos que ficou sem dinheiro para ajudar na luta contra o cancro do sangue…há de tudo.

Para se ter uma ideia de valores “angariados” pelos atacantes, a FireEye revela que em apenas 2 meses os responsáveis pelo Ransomware TeslaCrypt conseguiram angariar mais de 76 mil dólares. No caso deste Ransomware o valor do resgate é de 550 dólares se for pago em Bitcoins ou então 1000 dólares se o pagamento for efectuado com cartões PayPal My Cash Cards.

Por exemplo o Ransomware gerou cerca de três milhões de dólares de “receitas” em nove meses. Já o Cryptowall gerou mais de milhão de dólares durante meio ano.

Quais os Ransomware mais perigosos?

Os Ransomwares mais populares do momento são:

- Cryptolocker

- Cryptowall

- CTB-Locker

- CTB-Locker

- TorLocker

- Kryptovor

- CryptoL0cker – um dos mais recentes

No caso do TeslaCrypt, o grupo de investigação da FireEye já descobriu mais de 1231 endereços de Bitcoin ( o que corresponde a cada uma das vítimas) usados pelo grupo, isto entre Fevereiro e Abril. A informação da FireEye revela que das 1231 vitimas, 163 já pagaram o resgate usando Bitcoin e outras 20 fizeram o pagamento com PayPal My Cash.

Como se proteger?

Este tipo de malware “chega” normalmente por e-mail. O utilizador executa o ficheiro (aparentemente fidedigno) e ele instala um backdoor e a partir desse momento os atacantes fazem o que querem do nosso sistema. É muito importante que o utilizador conheça a origem da informação e não execute tudo o que vem em anexo.

Depois é sempre importante que o utilizador mantenha um backup do seu sistema. Este backup deverá estar num dispositivo de armazenamento externo, desligado da rede, para que não seja afectado por um ataque deste tipo.

Responder a Luís Cancelar resposta